# Instalación y configuración de WireGuard

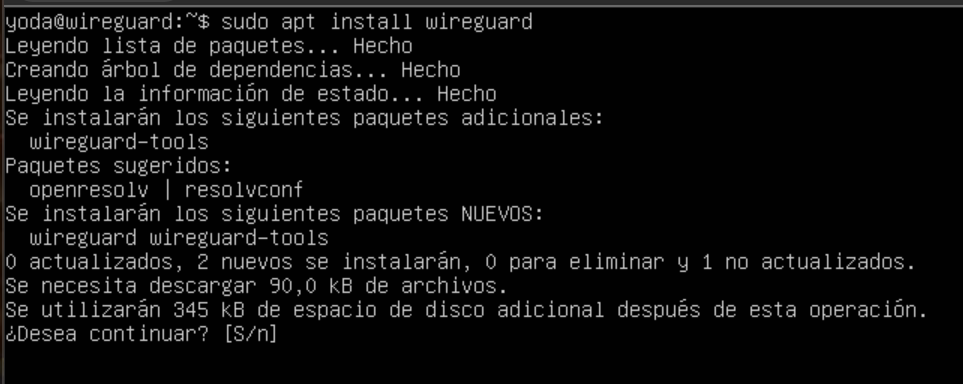

Para instalar WireGuard hacemos lo siguiente como cualquier paquete.

[](https://wikasa.es/uploads/images/gallery/2024-02/BZyimage.png)

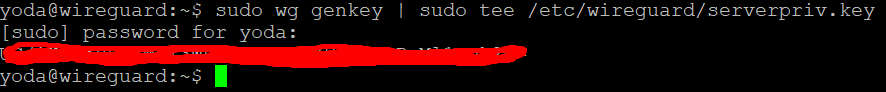

Ahora vamos a generar directamente una clave privada y vamos a guardarla.

[](https://wikasa.es/uploads/images/gallery/2024-02/Dkximage.png)

Este comando nos dará una clave aleatoria por ejemplo "3JNHDCNSM3DHISN(&JD83ND3U"

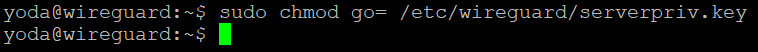

Ahora vamos a cambiar los permisos de la clave para que solo pueda acceder el usuario creador.

[](https://wikasa.es/uploads/images/gallery/2024-02/Lxwimage.png)

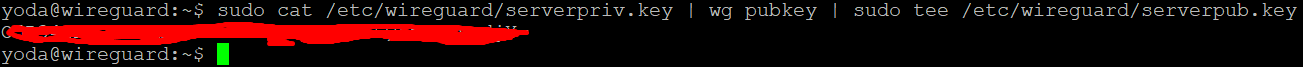

Ahora necesitamos una clave pública pero que este relacionada con la privada.

Vamos a suponer "874FD6V8S838YE8%&(/8648367".

[](https://wikasa.es/uploads/images/gallery/2024-02/S00image.png)

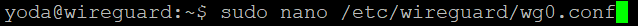

Ahora vamos a crear y modificar el archivo wg0.conf del directorio de configuración de wireguard.

[](https://wikasa.es/uploads/images/gallery/2024-02/XSGimage.png)

Y añadimos la siguiente configuración.

[](https://wikasa.es/uploads/images/gallery/2024-02/FJNimage.png)

Donde pone privatekey, como el propio parámetro dice hay que poner la clave privada que fue la primera que creamos, para el tutorial vamos a coger el dicho anteriormente "3JNHDCNSM3DHISN(&JD83ND3U"

En dirección ponemos la ip que queramos que tenga el servidor vpn, no se refiere al rango.

El puerto que queramos poner, en este ejemplo he puesto 10296.

Y el parámetro saveconfig para que guarde la configuración cuando una interfaz de wireguard se apague.

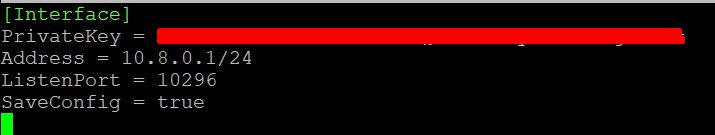

Ahora vamos a ver que nombre de interfaz de red tenemos en el servidor.

[](https://wikasa.es/uploads/images/gallery/2024-02/uGKimage.png)

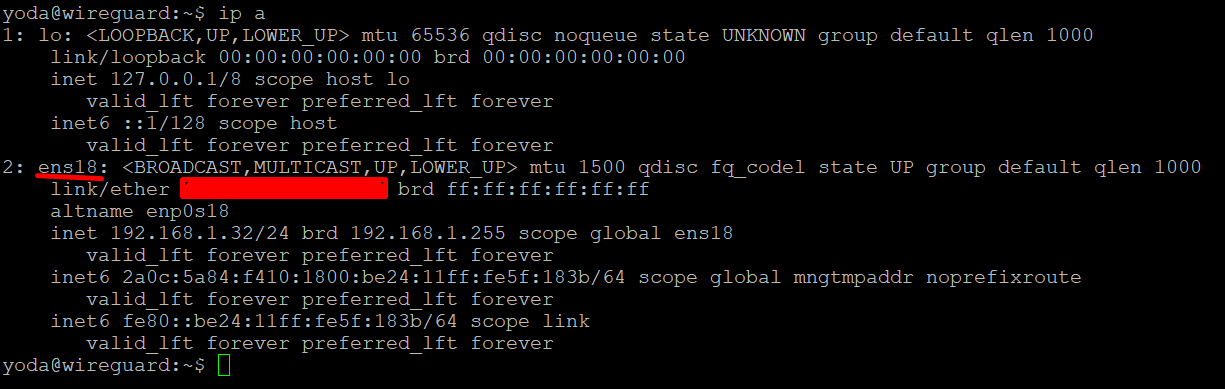

Vemos que es ens18 en este caso, nos vamos al archivo wg0 y añadimos dos reglas de iptables que hacen lo siguiente:

PostUp:

iptables -A FORWARD -i %i -j ACCEPT: Añade una regla a la cadena FORWARD para permitir el reenvío de paquetes provenientes de la interfaz especificada (%i).

iptables -t nat -A POSTROUTING -o \[NOMBRE\_INTERFAZ\_INTERNET\] -j MASQUERADE: Añade una regla a la tabla de nat para realizar el enmascaramiento de direcciones (NAT) en la interfaz de salida especificada (\[NOMBRE\_INTERFAZ\_INTERNET\]), lo que permite que los paquetes parezcan provenir de la interfaz principal.

PostDown:

iptables -D FORWARD -i %i -j ACCEPT: Elimina la regla que permite el reenvío de paquetes provenientes de la interfaz especificada (%i).

iptables -t nat -D POSTROUTING -o \[NOMBRE\_INTERFAZ\_INTERNET\] -j MASQUERADE: Elimina la regla de enmascaramiento de direcciones para la interfaz de salida especificada (\[NOMBRE\_INTERFAZ\_INTERNET\]).

[](https://wikasa.es/uploads/images/gallery/2024-05/image.png)

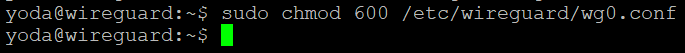

Ahora vamos a modificar los permisos del archivo wg0.

[](https://wikasa.es/uploads/images/gallery/2024-02/JdQimage.png)

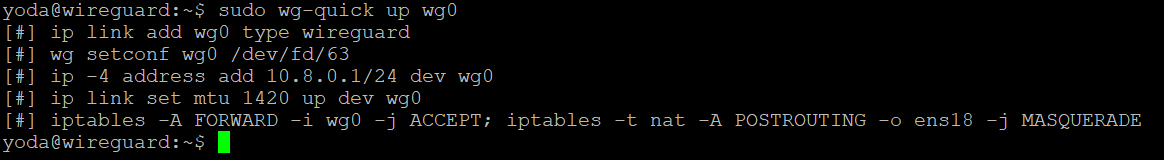

Ahora vamos a probar a activar la interfaz.

[](https://wikasa.es/uploads/images/gallery/2024-02/GJMimage.png)

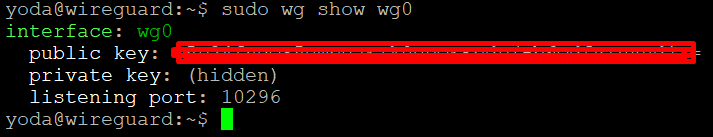

Y podemos comprobar el funcionamiento.

[](https://wikasa.es/uploads/images/gallery/2024-02/Y16image.png)

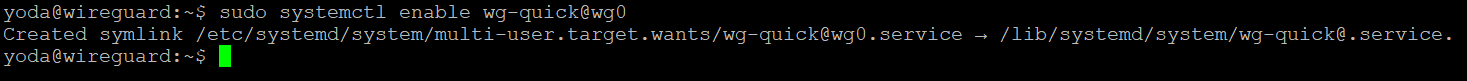

Ahora que hemos comprobado que funciona vamos a indicarle que se inicie automáticamente al iniciar el sistema.

[](https://wikasa.es/uploads/images/gallery/2024-02/od3image.png)

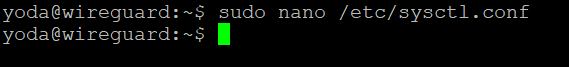

Ahora vamos a modificar el sistema para permitir el reenvío del tráfico.

[](https://wikasa.es/uploads/images/gallery/2024-02/yCXimage.png)

Entramos y descomentamos la primera línea de la imagen, la segunda es por si lo estáis haciendo con ipv6.

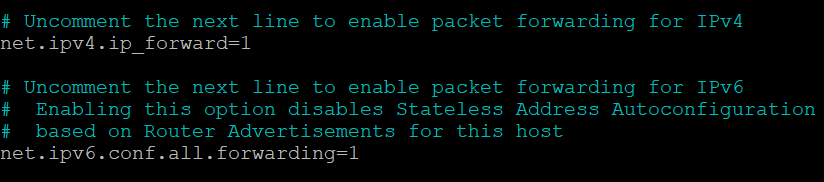

[](https://wikasa.es/uploads/images/gallery/2024-02/Tgbimage.png)

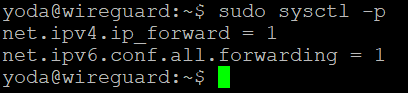

Ahora comprobamos que este bien.

[](https://wikasa.es/uploads/images/gallery/2024-02/Q8Iimage.png)

Tenemos que activar el firewall y añadirle el puerto de la vpn.

[](https://wikasa.es/uploads/images/gallery/2024-02/lJ4image.png)

#### Y el ultimo paso es modificar el MTU para bajarlo a 1420.

sudo ip link set dev <nombre\_interfaz> mtu 1420

Y con ello ya podríamos dar por terminado la instalación y configuración de wireguard, el siguiente tutorial es como añadir un cliente.